WiFi Gratis

Muchas personas sucumben al canto de sirena del WiFi Gratis. Cafeterías, aeropuertos, comercios, hoteles, consultorios… Por todas partes están los anzuelos y en todos cae algún pececito incauto. Hoy les […]

Muchas personas sucumben al canto de sirena del WiFi Gratis. Cafeterías, aeropuertos, comercios, hoteles, consultorios… Por todas partes están los anzuelos y en todos cae algún pececito incauto. Hoy les […]

A nombre propio casi he alcanzado la tan anhelada huella cero. Esto quiere decir si alguien busca mi nombre completo no existo en Internet. Aclaro: no existo en sitios y […]

Durante años ha circulado el rumor de que las aplicaciones que tenemos en los dispositivos móviles nos escuchan en secreto. Esto con el fin de ser más eficientes a la […]

Me gusta pasar tiempo en la Darknet porque los sitios allí son escuetos, limpios y precisos. En la Darknet hay mucha basura, igual que en la red superficial, pero los […]

Hace un tiempo escribí sobre Moosync, la plataforma de música sin suscripciones, pagos ni datos asociados al usuario. Ahora les traigo a FreeTube, el YouTube sin Google. Con esta aplicación […]

En el mundo hay más de 600 millones de blogs. Una barbaridad. Y sin embargo los buenos blogs son escasos. ¿Qué podemos considerar un buen blog? Es muy facil: los […]

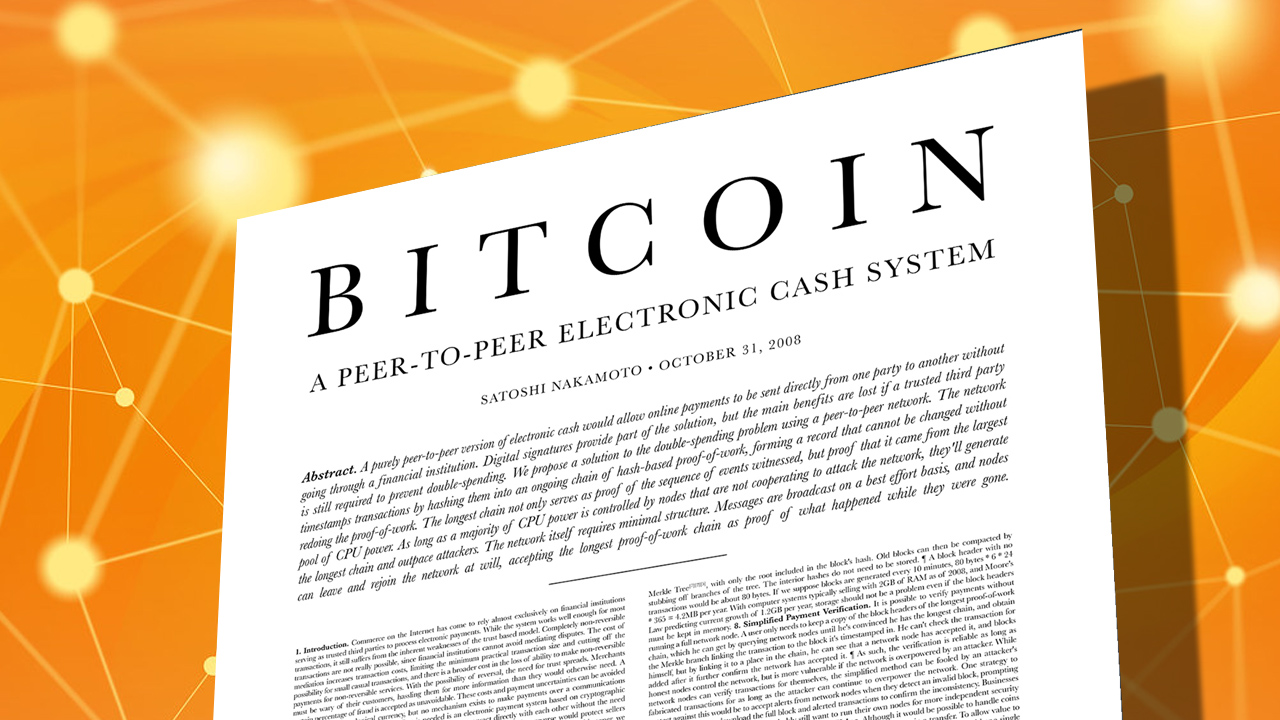

No sé cuántas veces he leído el White Paper de Bitcoin. Tal vez lo he leído más de una docena de veces y lo sigo encontrando fascinante y enigmático. El […]

Existe una teoría conspirativa conocida como La Teoría del Internet Muerto. Esta teoría dice que una gran parte del contenido recientemente publicado en Internet ha sido producido por mecanismos automatizados […]

El wokismo, wokeismo, bien-pensantismo o la tontería woke a secas es la ideología predominante en los círculos académicos, políticos e intelectuales de occidente. Es un credo bobalicón y un discurso […]

A los parásitos gobiernos del mundo ya no les basta con robar a sus súbditos vía impuestos e inflación. El dinero que expolian a sus siervos los enriquece pero no […]

Hoy vamos a ver 2 herramientas Osint que nos ayudarán a encontrar a una persona de interés en Internet. Son herramientas muy sencillas para la línea de comandos. Estas 2 […]

Ayer estuve leyendo un poco sobre Dietrich Bonhoeffer y Carlo Cipolla y concluí que estupidez y petrismo son dos taras indivisibles. Quienes estén viviendo la pesadilla del gobierno colombiano, y […]

Terminé de leer el libro Hijacking Bitcoin: The Hidden History of BTC (Secuestrando Bitcoin: la historia oculta de BTC) de Roger Ver y quedé pensando en las enormes diferencias que […]

Hoy quiero hablarles de una pesadilla llamada Accival / Trii. No son una sola empresa, son dos, dos pesadillas en realidad a cual más perversa. La una es Acciones y […]

En el pasado hice un pequeño script para extraer documentos de un sitio web. Ese programita sigue funcionando de maravilla. Sin embargo, ahora tuve que crear un script que lee […]