Ocultar datos en un PNG

Hagamos un poquito de esteganografía. En una entrada anterior les mostré cómo ocultar información en una imagen con Steghide. Ahora les enseñaré a ocultar datos en un PNG utilizando una […]

Hagamos un poquito de esteganografía. En una entrada anterior les mostré cómo ocultar información en una imagen con Steghide. Ahora les enseñaré a ocultar datos en un PNG utilizando una […]

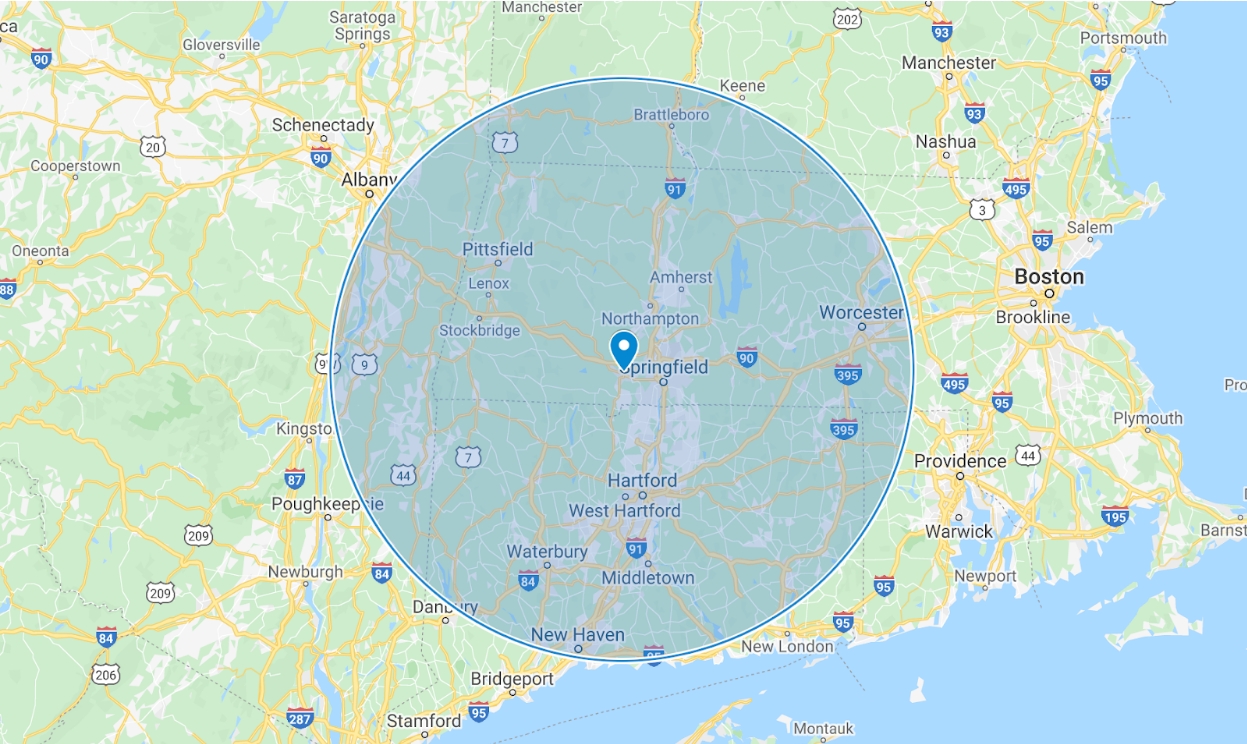

En entradas anteriores vimos cómo acceder a los archivos de un teléfono Android (de forma remota) y cómo tomar el control de su cámara. En esta entrada mostraré lo fácil […]

Existen muchísimas formas de hackear un teléfono con SO Android. Esta forma que les voy a mostrar es solo una de ellas y, ciertamente, no es la más elaborada. Si […]

Basta un simple enlace y un usuario distraído para que un atacante se haga con el control de la cámara frontal de (casi) cualquier dispositivo. En este post les voy […]

Muchas personas sucumben al canto de sirena del WiFi Gratis. Cafeterías, aeropuertos, comercios, hoteles, consultorios… Por todas partes están los anzuelos y en todos cae algún pececito incauto. Hoy les […]

En el pasado hice un pequeño script para extraer documentos de un sitio web. Ese programita sigue funcionando de maravilla. Sin embargo, ahora tuve que crear un script que lee […]

El personaje misterioso de Mega subió más libritos a su repositorio. Son 21 nuevos libros para descarga directa. Estos archivos se encuentran en formatos PDF y EPUB. Estos libros no […]

En esta entrada Metasploitable 2 – Parte 3 seguiré explotando las vulnerabilidades de este entorno de pruebas. En anteriores entradas exploté las vulnerabilidades de los puertos 21 y 22 (FTP […]

En un post anterior dije que, en la vida real, los ataques de diccionario rara vez funcionan cuando usamos las herramientas que tenemos por defecto. No es fácil encontrar diccionarios […]

Lamento informarle que es muy probable que su contraseña se encuentre en algunas de las cientos de bases de datos que contienen credenciales filtradas. Lo sé porque allí he encontrado […]

Have i been pwned? es un servicio en línea que nos muestra si una dirección de correo ha sido filtrada en un incidente de ciberseguridad. Es muy útil cuando estamos […]

En esta entrada enseñaré a instalar la distribución Kali NetHunter en un dispositivo móvil Android. Para mí no es nada cómodo usar Kali Linux desde un teléfono pero para muchas […]