Intentaron hackearme (análisis forense)

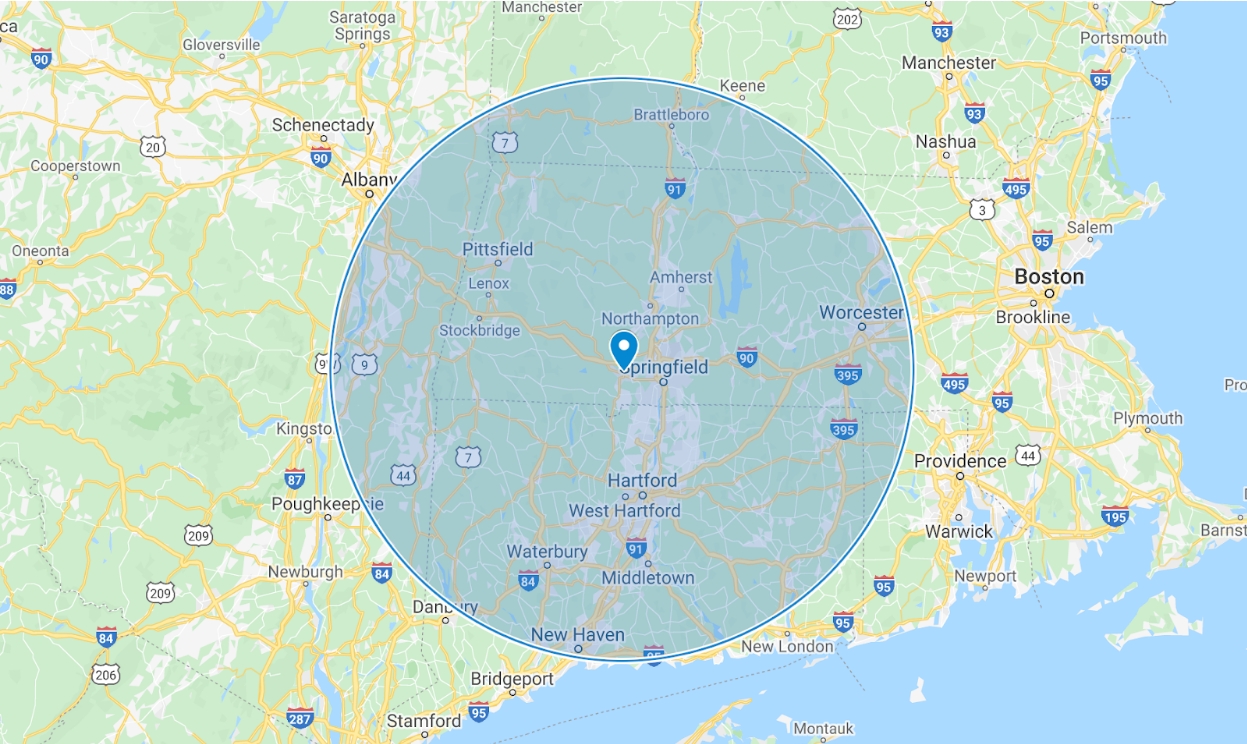

Las últimas semanas han estado moviditas. En menos de un mes he visto al menos tres cosas que no me gustan. En un post anterior conté que me contactaron haciéndose […]

Las últimas semanas han estado moviditas. En menos de un mes he visto al menos tres cosas que no me gustan. En un post anterior conté que me contactaron haciéndose […]

Hace poco me llegaron unos mensajes de un número desconocido pero la foto de perfil era de una persona que sí conozco. Me pareció sospechoso pues no es alguien con […]

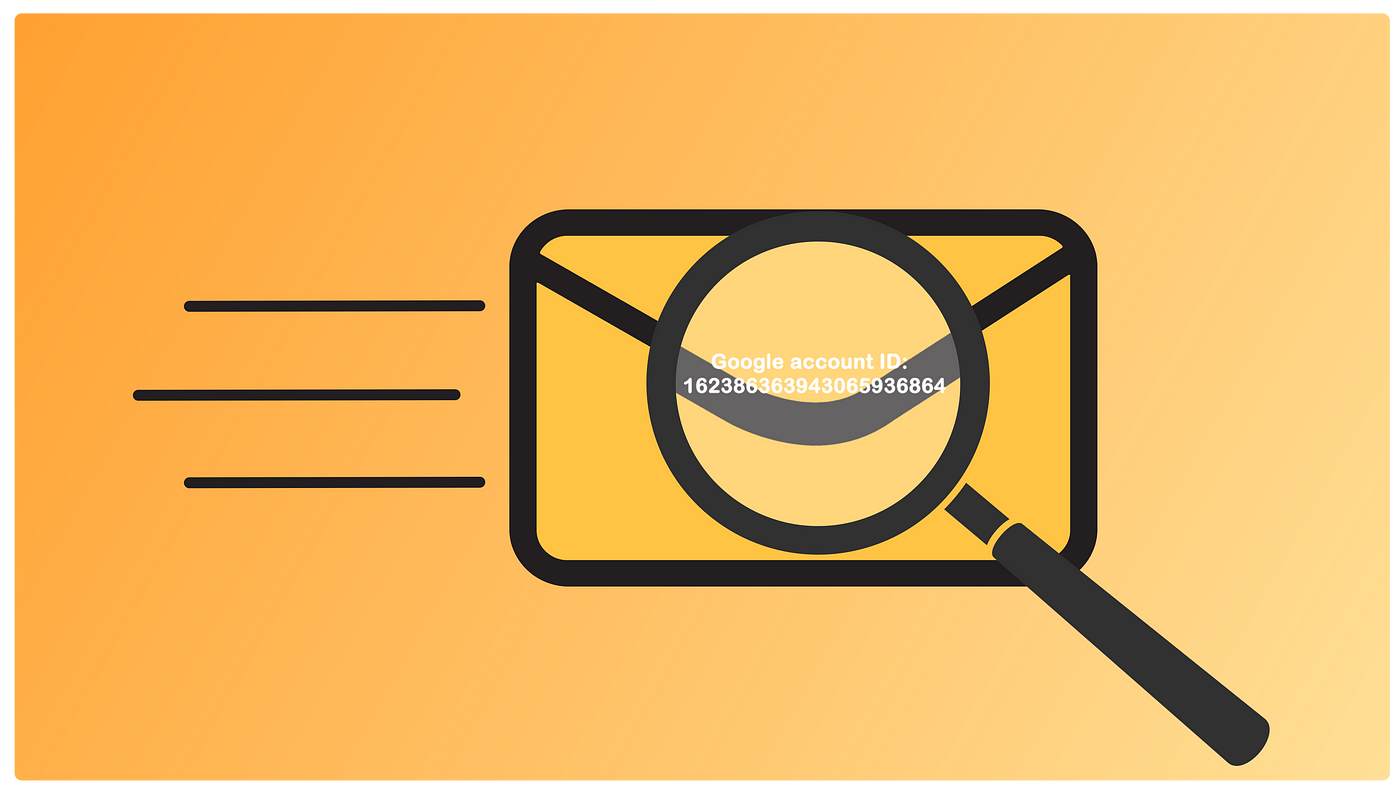

En mis ratos libres he estado trabajando en una herramienta para investigar correos electrónicos. Es un script escrito en Python al cual he llamado Mailspider. Hasta ahora cuenta con 7 […]

PyPhisher es una herramienta de Phishing escrita en Python para la interfaz de línea de comandos (CLI). Cuenta con 78 plantillas de sitios web populares para crear las campañas. En […]

Hoy vamos a investigar un correo electrónico utilizando diversas herramientas. Una es una herramienta en línea, otras son aplicaciones de código abierto para correr en local. Todas las herramientas nos […]

En entradas anteriores vimos cómo acceder a los archivos de un teléfono Android (de forma remota) y cómo tomar el control de su cámara. En esta entrada mostraré lo fácil […]

Existen muchísimas formas de hackear un teléfono con SO Android. Esta forma que les voy a mostrar es solo una de ellas y, ciertamente, no es la más elaborada. Si […]

Basta un simple enlace y un usuario distraído para que un atacante se haga con el control de la cámara frontal de (casi) cualquier dispositivo. En este post les voy […]

Muchas personas sucumben al canto de sirena del WiFi Gratis. Cafeterías, aeropuertos, comercios, hoteles, consultorios… Por todas partes están los anzuelos y en todos cae algún pececito incauto. Hoy les […]

En un post anterior dije que, en la vida real, los ataques de diccionario rara vez funcionan cuando usamos las herramientas que tenemos por defecto. No es fácil encontrar diccionarios […]

El Pishing engloba un conjunto de técnicas de ingeniería social que buscan, mediante suplantación, ganar la confianza de la víctima para obtener de ella sus credenciales. En este Minicurso de […]

Pocas personas saben que existen los dispositivos de Hacking físico. Como no son productos que se vendan en tiendas convencionales de tecnología, no es común que las personas conozcan su […]