PGP, que significa Pretty Good Privacy, es un sistema de cifrado asimétrico que se utiliza para enviar información privada de forma segura. Cuando usamos este sistema, solo las personas que cuenten con las respectivas claves pueden acceder a la información enviada. Existen muchas formas de crear claves PGP. Sin importar cual sea su sistema operativo, o su servicio de correo electrónico, usted puede implementar esta medida de privacidad. En este post veremos algunas formas de crearlas y la forma de utilizarlas.

Una breve introducción.

El sistema de cifrado asimétrico, también conocido como criptografía asimétrica o de clave pública, es un sistema utilizado para proteger la información. Llámese archivos individuales, carpetas, discos duros, unidades extraíbles o correos electrónicos, todos pueden ser protegidos con este sistema.

En el cifrado asimétrico, los intervinientes no comparten una clave común. Por el contrario, cada uno genera sus propias claves, una pública y una privada. El remitente usa la clave pública para enviar la información y el destinatario usa la clave privada para descifrarla. Cualquier persona que tenga la clave pública puede enviar la información cifrada pero solo quien posea la clave privada puede descifrarla.

Las dos claves, la pública y la privada, son vinculantes entre sí. Esto quiere decir, que los datos cifrados con la clave pública, solo pueden descifrarse con la clave privada mediante el algoritmo matemático que las vincula. En la práctica, los intervinientes intercambian sus claves públicas y en adelante pueden enviarse información cifrada.

Cuando alguien recibe un mensaje cifrado y no cuenta con las claves, el mensaje será ininteligible. En el caso de archivos, carpetas, discos o unidades protegidas con cifrado asimétrico, si no se tienen las claves será imposible acceder a su contenido. Nótese que imposible está en cursiva. Ahora veamos 3 formas de crear nuestras claves.

Crear claves PGP desde el navegador.

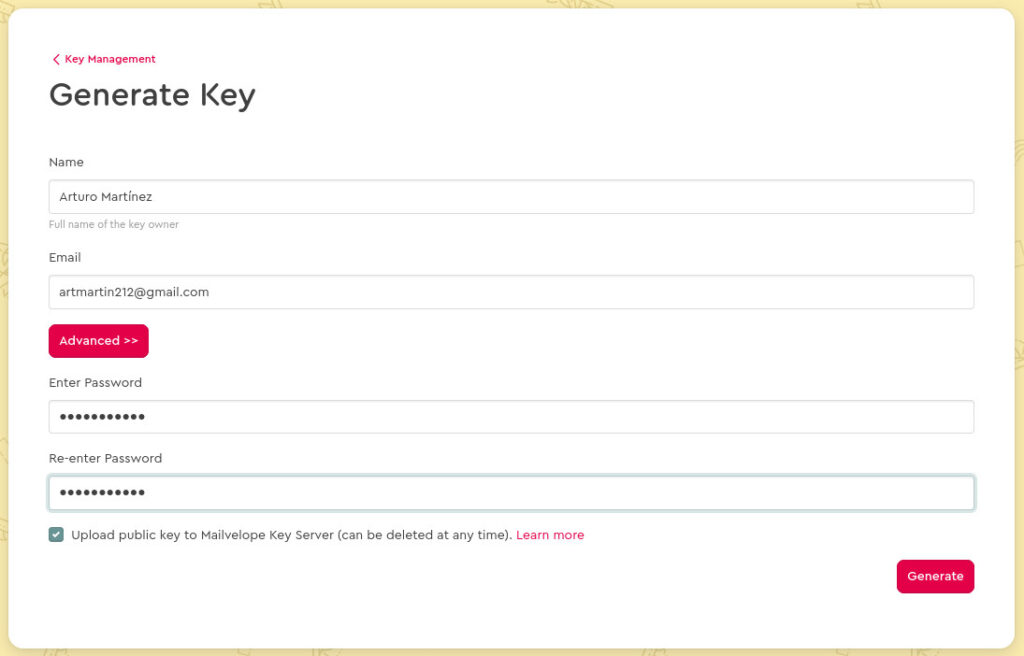

Es quizás la forma más sencilla de hacerlo. Solo necesitamos una extensión y ella hará todo el trabajo. La extensión se llama Mailvelope y está disponible para Firefox, Chrome y Edge. La pregunta es por qué alguien que no salga empeloto a la calle usa Chrome y Edge. En fin, instalamos la extensión en nuestro navegador, la abrimos y seguimos los pasos.

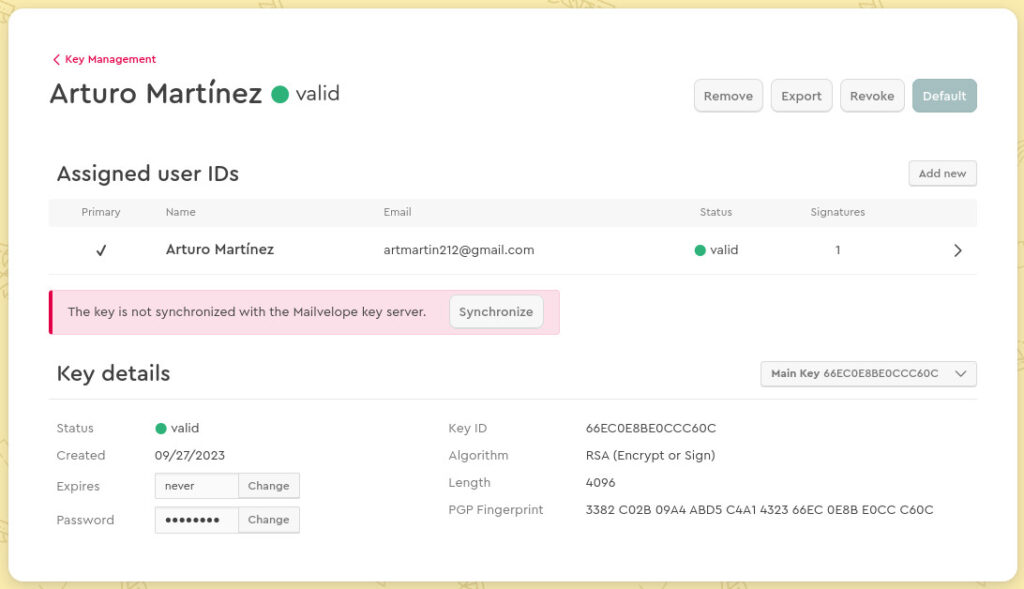

Si estamos creando nuestra primera clave le damos en Generate key. Si ya tenemos una clave, le damos en Import key. Eso es obvio. En este caso, voy a crear una clave nueva. La aplicación nos pedirá nuestros datos, nombre, dirección de correo electrónico y una contraseña. Llenamos el formulario y le damos click en Generate.

Ya generamos nuestras claves, tanto la pública como la privada y las podemos exportar en formato .asc. A partir de este momento ya podremos usarlas para enviar y recibir información cifrada. La extensión nos permite usar este sistema en Gmail y otros servicios de correo. Cuando ingresemos a nuestro correo de Gmail veremos, justo al lado del botón Redactar, el ícono de la extensión Mailvelope. Damos click en el icono, damos los permisos que nos pide y está listo. No olviden que antes de enviar un correo cifrado debemos tener la clave pública del destinatario.

Crear claves PGP en GNU/Linux.

Otra forma de crear claves PGP es mediante la terminal de nuestra distribución GNU/Linux. En este caso voy a usar el programa GnuPG. Si no lo tienen lo pueden instalar desde la terminal con: sudo apt install gnupg (distribuciones basadas en Debian). Una vez instalado, ya podemos generar nuestras claves de forma muy sencilla. La secuencia de comandos sería la siguiente:

Abrimos nuestra terminal en modo root y escribimos:

Abrimos nuestra terminal en modo root y escribimos: gpg --gen-key. El programa nos preguntará nuestros datos: nombre completo, dirección de correo electrónico y password asignado. Lo mismo que con la extensión pero en nuestra terminal. Cuando hayamos introducido los datos nos preguntará si deseamos hacer cambios. Si no tenemos que cambiar nada escribimos V (vale) y el programa generará las claves.

En la consola nos mostrará la ruta donde se guardó el archivo con las claves. Con el comando cat ruta-del-archivo podemos imprimir su contenido. Así podremos ver tanto la clave pública generada, como el certificado de caducidad. Esa clave pública la podemos exportar en un archivo .asc, justo como hicimos con la extensión Mailvelope. Este archivo .asc es el que debemos enviar a los contactos con quienes queremos cifrar las comunicaciones.

Si usted desea ver las claves privadas generadas puede hacerlo con la orden gpg --list-secret-keys. Si lo que quiere es ver las claves públicas que ha generado lo hace con gpg --list-keys. Es muy rápido y sencillo.

Crear claves PGP directamente en el correo.

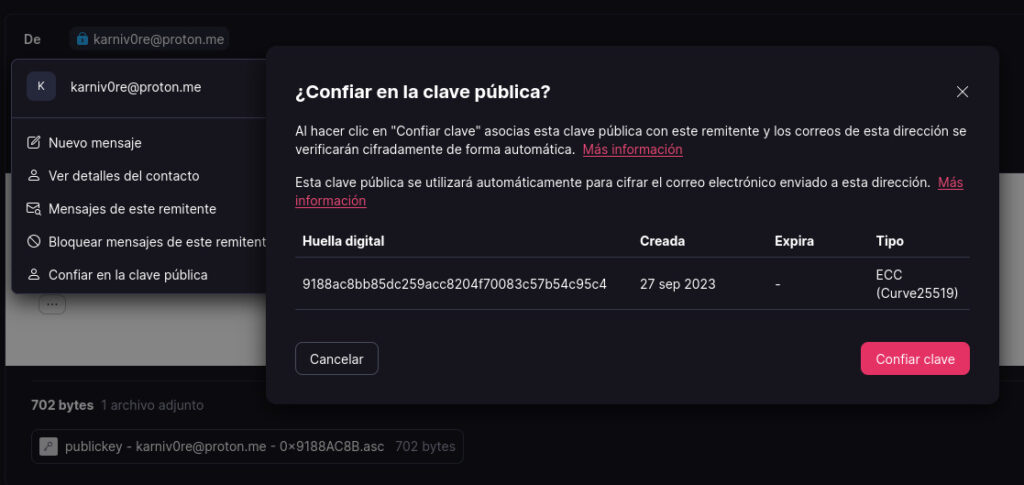

Los servicios de correo seguro como Protonmail nos permiten crear y usar claves PGP. Para ello debemos ingresar a nuestra cuenta de correo e ir a Configuración > Todos los ajustes. Una vez allí, al final del menú izquierdo, vamos a Cifrado y claves. En Verificación de direcciones activamos la casilla de Solicitar confianza en las claves. Más abajo, en donde dice Configuración PGP externa, activamos las casillas Firmar mensajes externos y Adjuntar clave pública. Esto si queremos que nuestra clave se adjunte en todos los correos que enviemos. Al final de la página tendremos, por separado, nuestras claves pública y privada y la posibilidad de exportarlas.

Cuando alguien nos envía su clave pública por primera vez, damos click sobre el remitente y se desplegará un menú de opciones. Selecionamos Confiar en la clave pública y confirmamos presionando el botón que dice Confiar clave. El remitente debe hacer lo mismo con nuestra clave.

Si ambas partes han autorizado y confiado en sus claves, entonces pueden enviarse comunicaciones cifradas. Desde ahora, en todos los mensajes recibidos de ese remitente, aparecerá un candado azul junto a su dirección. Eso quiere decir que el mensaje está cifrado y el remitente verificado. Y eso es todo por ahora.