Lo básico de Docker

Docker es una plataforma que nos permite empaquetar aplicaciones completas en pequeñas cajitas llamadas contenedores. Estos contenedores incluyen el código completo de la aplicación, las bibliotecas, las herramientas y todo […]

Docker es una plataforma que nos permite empaquetar aplicaciones completas en pequeñas cajitas llamadas contenedores. Estos contenedores incluyen el código completo de la aplicación, las bibliotecas, las herramientas y todo […]

Hoy se me antojó escribir un post de esos que no sirven para nada pero entretienen. Vamos a hacer el cálculo manual de redirección en redes tomando como base una […]

Tuve que devolver mi máquina principal por unos problemas de pantalla. Desde entonces estoy usando un MacBook Air con chip M4. No me molesta del todo. Al final funciona y […]

Lamento informarle que es muy probable que su contraseña se encuentre en algunas de las cientos de bases de datos que contienen credenciales filtradas. Lo sé porque allí he encontrado […]

En esta entrada enseñaré a instalar la distribución Kali NetHunter en un dispositivo móvil Android. Para mí no es nada cómodo usar Kali Linux desde un teléfono pero para muchas […]

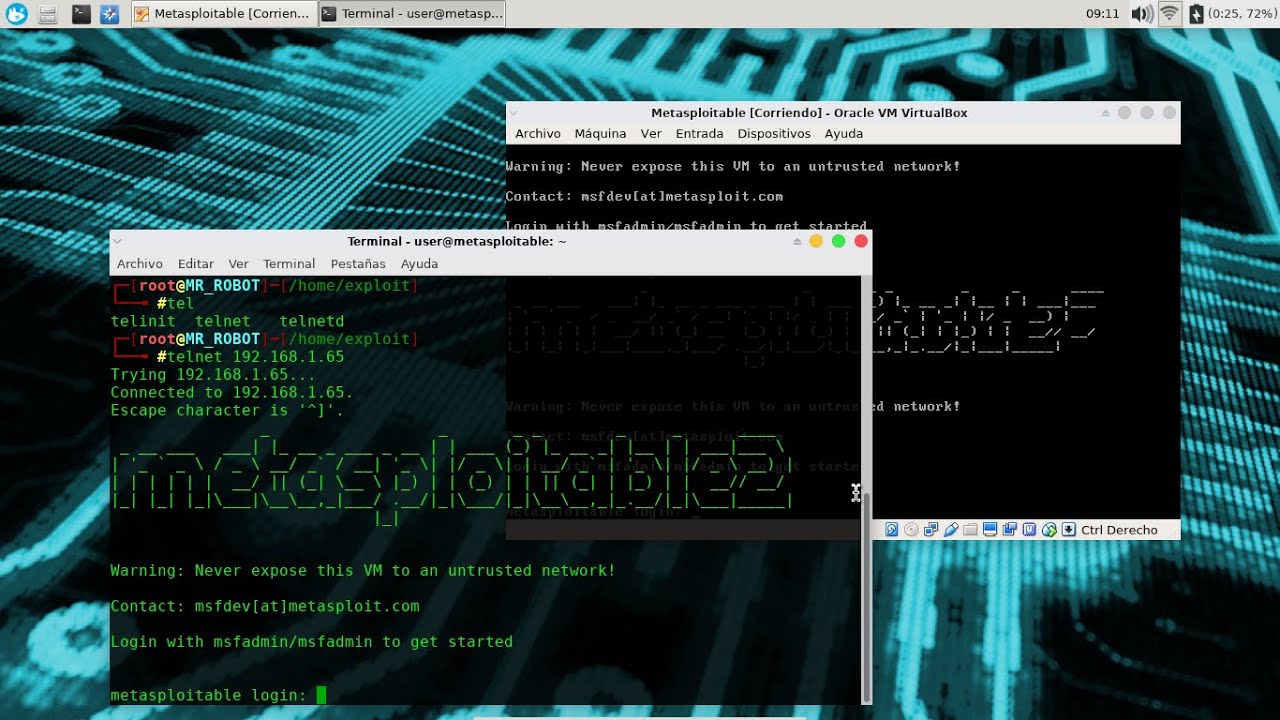

Hoy veremos dos formas muy sencillas de explotar Telnet. Esta es la segunda entrada de la serie Metasploitable 2 puesto que vamos a usar la misma máquina para explotar el […]

Metasploitable 2 es un entorno de pruebas de ciberseguridad. Se trata de una máquina virtual creada por Rapid7. Esta máquina viene por defecto con varias vulnerabilidades que podemos explotar. El […]

Quienes vivimos en el mundo de GNU/Linux sabemos que Arch es una distribución revestida de muchos mitos. Uno de ellos es que es una distro difícil de instalar. Eso es […]

PGP, que significa Pretty Good Privacy, es un sistema de cifrado asimétrico que se utiliza para enviar información privada de forma segura. Cuando usamos este sistema, solo las personas que […]

Parrot es una distribución GNU/LInux lanzada en 2013, basada en Debian y desarrollada por Frozenbox Team. Al igual que Kali Linux, está enfocada en la seguridad y cuenta con una […]

WPscan CLI es una herramienta gratuita y de código abierto para auditar la seguridad de sitios webs creados con el CMS WordPress. Esta herramienta utiliza una base de datos alimentada […]