En el mundo hay más de 600 millones de blogs. Una barbaridad. Y sin embargo los buenos blogs son escasos. ¿Qué podemos considerar un buen blog? Es muy facil: los buenos blogs son aquellos que nos dan info de calidad sin intentar vendernos sus mierdas de cursos, eBooks, membrecías y demás. Hoy les voy a presentar un blog que hace parte de ese selecto grupo de bitácoras que valen la pena.

DEFSEC.

Defsec – En Defensa de los Secretos es un blog enfocado en la privacidad y el software libre. Creo que su autor es además un libertario, creo. La información compartida en Defsec es información práctica de altísima calidad.

Defsec – En Defensa de los Secretos es un blog enfocado en la privacidad y el software libre. Creo que su autor es además un libertario, creo. La información compartida en Defsec es información práctica de altísima calidad.

Para quienes le damos importancia a este asunto de la privacidad en Internet, los tutoriales publicados en Defsec son oro puro. Algunos son para aquellos que buscan el anonimato. Otros, son de gran utilidad para quienes preferimos revelarnos selectivamente.

Lastimosamente, el autor, Napalm, ha anunciado que su bitácora no va más. No sé si el sitio va a desaparecer pero, por si las moscas, republicaré aquí una de sus entradas que me gustó mucho.

Sobre el capitalismo de datos y el aparato represivo del Estado.

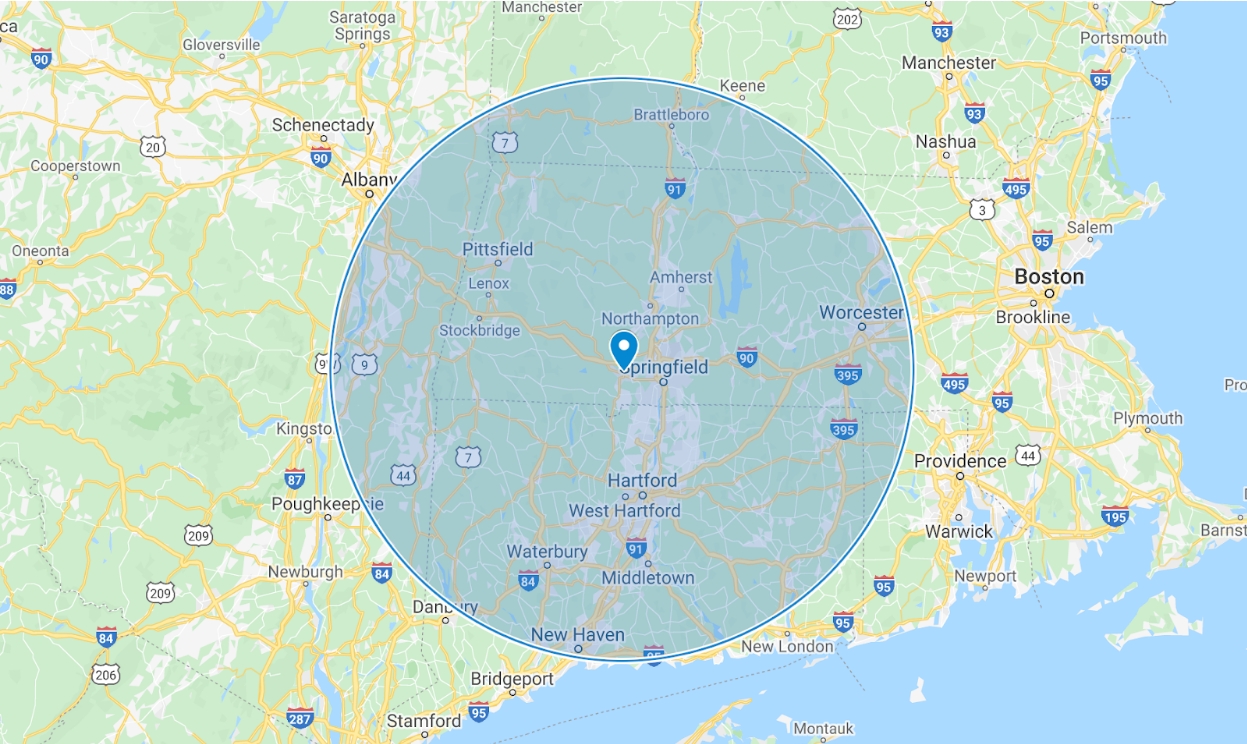

En la medida en que avanza la tecnología, se hace evidente la creciente presencia de mecanismos de control que vigilan nuestras actividades. Nadie se sorprende cuando todo tiende a mutar hacia una versión innecesariamente digitalizada –sean métodos de pago, formas de identificación, billetes de transporte, etc–, ni sabiendo que en los últimos años se han infestado las calles de cámaras de videovigilancia y drones que sobrevuelan la urbe, aún cuando no hace más que crecer la inseguridad.

En la era del capitalismo tardío y la globalización, con la llegada de la red a los bolsillos de todo el mundo a través de los teléfonos inteligentes y dispositivos móviles, las Tecnologías de Información y Comunicación se han convertido en una herramienta crucial para el control y la dominación de la clase dominante sobre las masas. Se ha desatado una revolución en la forma en que los estados, empresas y organizaciones recopilan y analizan la información. Con el aumento del uso de redes sociales, plataformas de contenido, aplicaciones de mensajería, tiendas en línea, etc, los dueños y socios de las grandes plataformas han obtenido un amplio conocimiento sobre las operaciones y tendencias de los usuarios de internet gracias a sus datos de navegación. Información que les ha servido para beneficiarse tanto con su comercio como con su empleo en técnicas abusivas de manipulación y seguimiento con fines políticos y mercantiles.

A partir de los hábitos e interacciones que se pueden capturar de un indivíduo, ahora es posible predecir sus próximas acciones e incluso dirigirlas hacia nuevas necesidades de forma efectiva. Las grandes plataformas, que usan algoritmos que personalizan la experiencia de cada usuario, conducen a una adicción compulsiva –por ejemplo, por la gratificación instantánea que se obtiene a partir de las interacciones con el resto de usuarios en las redes sociales, o por las recomendaciones altamente personalizadas y adaptadas a las preferencias de un consumidor en un espacio de comercio electróncio– que enriquece a la empresa y subyuga al consumidor.

La utilización de algoritmos y técnicas de manipulación psicológica, como la creación de burbujas de filtro o el diseño de interfaces adictivas, ha llevado a un aumento en la dependencia de los usuarios hacia estas plataformas. A medida que se depende más de ellas para obtener información, entretenimiento y realizar transacciones, los dueños de estas grandes empresas tienen un control cada vez mayor sobre las decisiones y comportamientos de la población.

Este tipo de manipulación no solo tiene consecuencias económicas y comerciales, sino también políticas. Las redes sociales están siendo utilizadas para difundir información falsa, manipular la opinión pública e influir en procesos electorales. La manipulación de la opinión pública mediante Big Data implica el uso de técnicas de segmentación que dividen a los ciudadanos en grupos más pequeños y específicos, permitiendo que los mensajes políticos se adapten a cada segmento con mayor precisión. Esto puede amplificar las creencias existentes, reforzar prejuicios o generar polarización social. Se crean imágenes fragmentadas y distorsionadas sobre la realidad hechas prácticamente a medida, y se inyectan en la mente de las personas formando burbujas de información, que desembocan en posturas extremistas y polarizadas que benefician, en última instancia, a los políticos y grandes tenientes. Esto mantiene a la clase dominante en su posición privilegiada y perpetúa el enfrentamiento de la clase trabajadora consigo misma.

Por otro lado, los fabricantes de hardware y desarrolladores de software privativo tienen los medios y las capacidades para monitorear a las masas de diversas formas. Una de las estrategias más comunes es la instalación de puertas traseras en el software o firmware que permiten el acceso no autorizado a los dispositivos. Estos backdoors pueden ser usados tanto por los propios fabricantes como por terceros, incluyendo gobiernos, agencias de inteligencia o piratas informáticos. Un caso conocido es el de PRISM, revelado en 2013 por Edward Snowden. Según los documentos expuestos, compañías como Google, Apple y Microsoft entre otras habrían estado brindando acceso a la NSA a sus servidores sin el conocimiento de los usuarios. Esto se hace todavía más peligroso en un momento donde los dispositivos IoT se encuentran en gran parte de los hogares en forma de reloj, televisor o asistente de voz.

El incremento en la fuerza del aparato represivo del Estado también va ligado al aumento de sus nuevas capacidades de inteligencia y su mayor alcance en el campo digital. A través de la recopilación y análisis de datos en tiempo real, el Estado puede mantener un control sobre las actividades de los individuos y organizaciones subversivas, incluyendo sus comunicaciones y movimientos. Esta vigilancia no solo supone la posibilidad directa de ser objeto de represión como consecuencia de una actividad política disidente: también crea un ambiente de temor y autocensura, reduciendo así sus capacidades organizativas.

Las estructuras de internet nunca fueron diseñadas con la privacidad de las comunicaciones en mente. El sueño de una red libre ha quedado opacado por la monitorización permanente de los estados y las corporaciones. A medida que avanzamos hacia un mundo cada vez más interconectado, es imperativo rediseñar la red global en favor de un sistema de comunicaciones libre, seguro, privado y abierto. Pero no habrá tal cosa mientras existan maestros y esclavos.

La vigilancia aumenta, y con ella también la represión, siendo cada vez más evidente el giro autoritario del Estado. Su tarea de estabilizar la estructura social se vuelve cada vez más difícil en un contexto donde la crisis de acumulación se agrava y se ve obligado a implementar medidas represivas frente a los conflictos y la agitación social. Es imprescindible comprender las nuevas Tecnologías de Información para blindar las operaciones y desarrollar correctamente una actividad política en favor de la transformación del mundo. Solo el conocimiento profundo y consciente de la maquinaria alienante, controladora y represiva de las Tecnologías de Información y Comunicación puede liberar a las masas de la influencia que imponen sobre ellas.

En defensa de los secretos.

Seguimos.

*Las negrillas son del autor.

El 1 de septiembre apareció una entrada llamada Salud en la que informa el fin de las publicaciones. No sé si otros continuarán con el sitio, si saldrá del aire o se quedará ahí. Por como termina la entrada asumo que es el fin del sitio:

Mi situación personal ha cambiado, y en este punto quiero y necesito dedicar mi tiempo a las personas que amo. Este mundo se va a la mierda, y creo estar tomando la mejor decisión para mí y para mi familia. Con este mensaje doy por concluida la actividad de DEFSEC como grupo y proyecto de forma permanente. En adelante, ninguna comunicación en mi nombre o el de DEFSEC debe tomarse en serio.

Quienes tenemos un blog sin pretensiones económicas sabemos que es difícil mantenerlo al aire. Tenemos que invertirle tiempo y dinero y no obtenemos nada a cambio (más allá de la satisfacción de escribir y compartir). Esa es la principal razón por la cual los buenos blogs terminan cerrando. Por ahora el sitio Defsec sigue al aire y espero que, aunque no se actualice nunca más, siga allí por mucho tiempo. Hasta la próxima.