No es posible navegar por Internet sin dejar huellas pero es posible hacerlo dejando huellas falsas. De eso trata esta entrada. Les voy a enseñar a usar una herramienta que nos ayuda a cambiar los datos que dejamos cuando navegamos en Internet. Se trata del Whoami-Project. Sin más, vamos al grano.

Cuando navegamos por Internet dejamos tras nosotros un gran número de datos que, eventualmente, permitirían identificarnos, perfilarnos y vender nuestra información. Esto no va de ocultarnos de las autoridades ni de que estemos haciendo algo ilegal. Es simplemente que tenemos el derecho a no ser la mercancía de los gigantes tecnológios y de sus socios, los anunciantes vendedores de mierda.

Whoami Project.

Whoami es una herramienta de código abierto diseñada para mejorar la privacidad en línea de quienes la usan. Se usa a través de la línea de comandos (CLI) y cuenta con unos módulos que nos permiten anonimizar nuestra presencia en la red. Estos módulos son:

Anti mitm: Prohíbe automáticamente al atacante cuando sufres un ataque de Man In The Middle.

Log killer: Destruye los archivos de registro en el sistema con el método de sobrescritura.

IP changer: Oculta su dirección IP real redirigiendo todo el tráfico a través de la red Tor.

Dns change: Reemplaza los servidores DNS predeterminados proporcionados por su ISP con servidores basados en la privacidad.

Mac changer: Reemplaza cada interfaz de red en el sistema con una dirección mac falsa.

Anti cold boot: Evita el volcado de RAM eliminando rastros en el sistema.

Timezone changer: Establece la hora en utc para evitar fugas de ubicación del reloj del sistema.

Hostname changer: Reemplaza el nombre del host con un nombre aleatorio para ocultarlo.

Browser anonymization: Configura el navegador para que se centre en la privacidad.

Su instalación y uso son muy sencillos. Vamos a su repositorio en Github y posteriormente seguimos los siguientes pasos:

sudo apt update && sudo apt install tar tor curl python3 python3-scapy network-manager git clone https://github.com/omer-dogan/kali-whoami cd whoami-project sudo make install

Si todo sale bien ya tendremos Whoami instalada. Ahora aprendamos a usarla. Esta herramienta tiene básicamente 3 opciones que nos interesan: --start para arrancarla, --status para ver en qué anda y --stop para detenerla. Es básicamente anonimato a prueba de tontos.

Cuando llamamos a la herramienta con

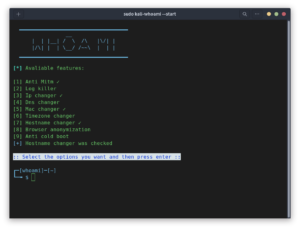

Cuando llamamos a la herramienta con sudo kali-whoami --start nos mostrará los 9 módulos que ya mencioné arriba.

Con los números vamos eligiendo los módulos que queremos activar. Podemos usarlos casi todos al tiempo menos el IP changer (3) y el DNS changer (4), por obvias razones. O usamos el uno, o usamos el otro.

Para el ejercicio yo elegí los módulos 1, 3, 5 y 7 que corresponden a: Anti MITM, IP changer, Mac changer y Hostname changer.

Cuando hayamos elegido los cambios que queremos aplicar en nuestra identidad simplemente daremos Enter y la herramienta comenzará a trabajar. En pantalla veremos algo así:

[*] Anti mitm successfully enabled [*] Ip changer successfully enabled [*] Mac changer successfully enabled [*] Hostname changer successfully enabled

Y eso es todo. Ya estaremos dejando huellas falsas por donde pasemos. Podemos ir a ipcost y verificar que nuestra IP ha cambiado. En la terminal podemos usar el comando ip a para comprobar nuestra Mac. Si queremos comprobar que la herramienta está trabajando usaremos el comando sudo kali-whoami --status. Si lo que queremos es detener la herramienta usaremos la orden: sudo kali-whoami --stop y la herramienta se detendrá. En pantalla veremos algo así:

[*] Anti mitm successfully disabled [*] Ip changer successfully disabled [*] Mac successfully disabled [*] Hostname changer successfully disabled

Eso indica que los módulos se han detenido y que nuestros datos son, nuevamente, los reales. Esta es solo otra herramienta que podemos usar para procurarnos algo de anonimato. Privacidad más bien, eso del anonimato en Internet no es tan cierto.

Aprovecho para recordarles que aunque estas herramientas trabajen bien, ninguna es realmente infalible. Podemos navegar dejando huellas falsas pero nuestra seguridad dependerá, en gran medida, de lo que hagamos en Internet y de quién nos esté buscando…