5 apps favoritas para GNU/Linux

Según el portal MuyLinux, las distribuciones GNU/Linux ya se encuentran en el 4% de los ordenadores de escritorio. Esto es una buena noticia pues muestra un crecimiento constante. En 2022 […]

Según el portal MuyLinux, las distribuciones GNU/Linux ya se encuentran en el 4% de los ordenadores de escritorio. Esto es una buena noticia pues muestra un crecimiento constante. En 2022 […]

Si usted está en Internet lo van a encontrar. Es así de simple. Basta saber alguna pequeña cosita de alguien para halar el hilo y hallar a esa persona. Un […]

Estoy usando una nueva máquina. Se trata del Asus Zenbook S16 en la versión que viene con procesador AMD Ryzen™ AI 9 370 Processor 2.0GHz (36MB Cache, up to 5.1GHz, […]

Hoy les voy a contar la historia del güevón que se cargó Wayland sin tener otro protocolo de visualización como Xorg. El resultado, desde luego fue un sistema que no […]

Dice un adagio popular colombiano que primero se acaba la aguamasa que los marranos. Lo que quiere decir este aforismo es que siempre habrá tontos dispuestos a darse un tiro […]

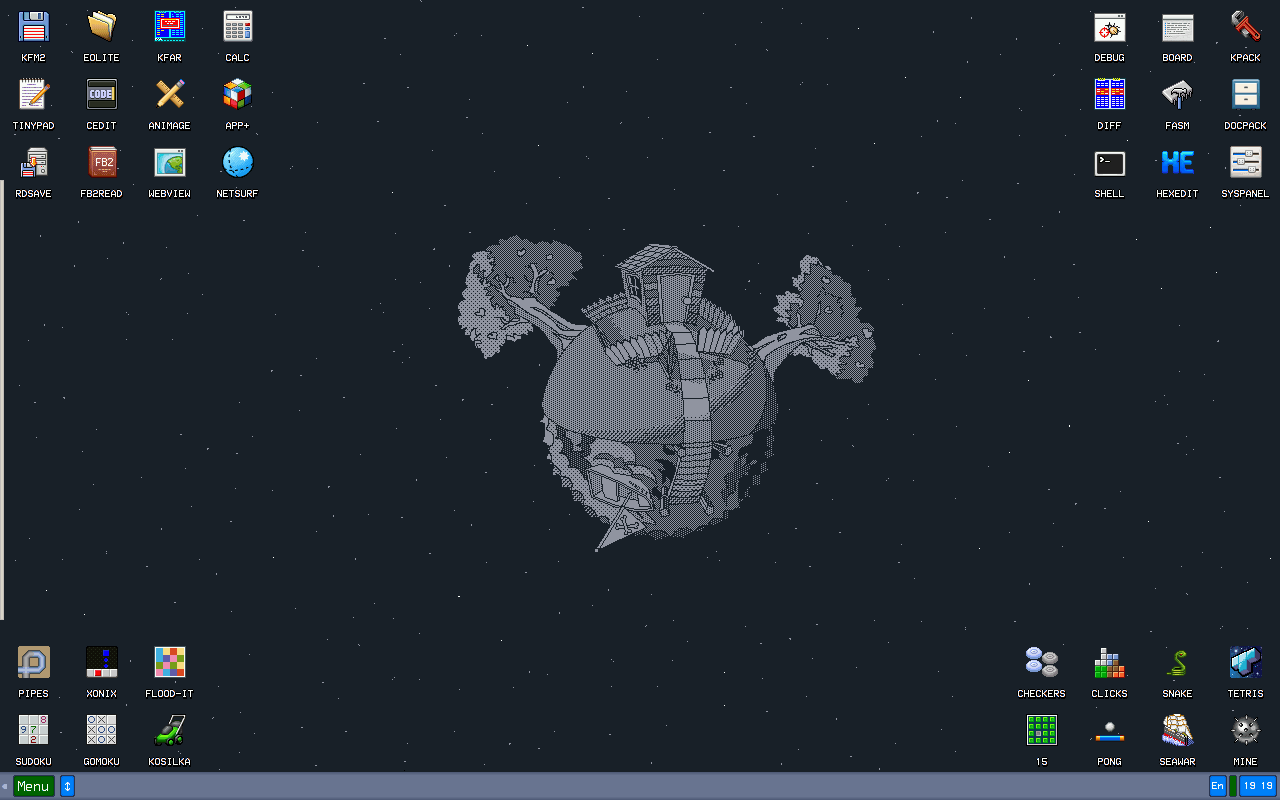

Ayer instalé un sistema operativo que en su versión más básica cabe en un diskette. Sí, leyó bien, todo el sistema operativo cabe en 1.44 Mb. Su nombre es KolibriOS […]

Navegando en Github encontré una herramienta Osint muy interesante llamada GoSearch. Esta herramienta, al igual que muchas otras, nos permite encontrar a alguien en Internet por su nombre de usuario. […]

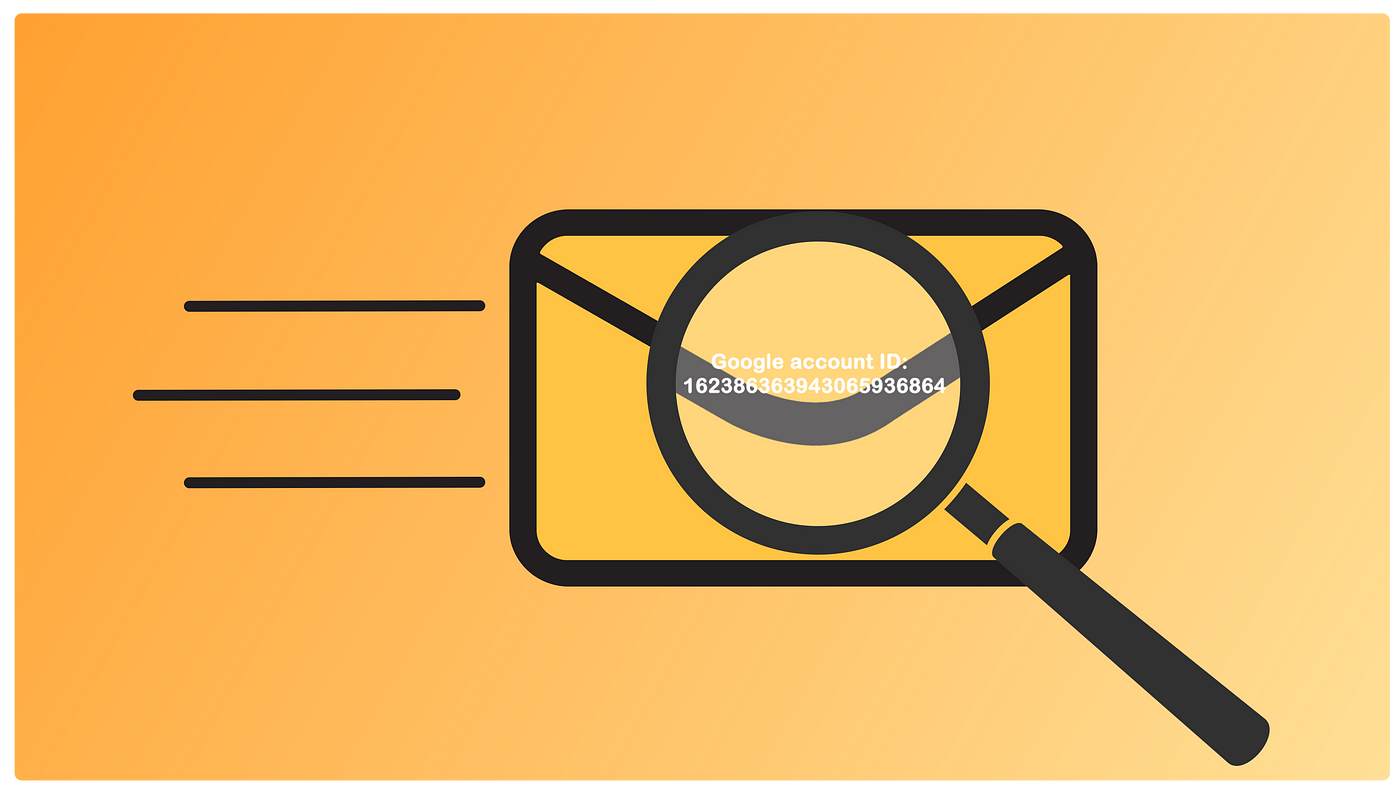

Hoy vamos a investigar un correo electrónico utilizando diversas herramientas. Una es una herramienta en línea, otras son aplicaciones de código abierto para correr en local. Todas las herramientas nos […]

En el inmenso mar de tonterías que es Internet se puso de moda una Inteligencia Artificial que no difiere por mucho de las otras. Ante tanto bombo sucumbí al embeleco […]

Cuando estoy aburrido me pongo a hacer ejercicios de hacking ético. A veces lo hago con mis propios equipos, otras veces con máquinas de práctica como Metasploitable 2 o Vulnyx […]

Un viejo amigo me pidió investigar un objetivo de su interés. Eso lo hago con agrado porque me gusta hacer Osint. Pero este post no es sobre inteligencia de fuentes […]

He escrito mucho sobre privacidad en este blog. Creo que es el mayor problema que tenemos actualmente en Internet. Unos y otros quieren saberlo todo sobre nosotros para vendernos su […]